Miles de coches fabricados en serie han pasado años con vulnerabilidades en seguridad mientras la marca alemana se esforzaba en ocultarlo al público en los tribunales.

El robo sin llave de coches que Volkswagen intentaba ocultar no afecta solo a la marca alemana y a su grupo. Otras marcas como BMW Range Rover están en el punto de mira de los ladrones. La vulnerabilidad afecta especialmente a los vehículos sin llave o equipados con un sistema manos libres. Concretamente la vulnerabilidad afecta a los chips de radiofrecuencia o RFID utilizados para desbloquear el vehículo. Esta vulnerabilidad fue descubierta en 2012, pero 3 años después las marcas siguen sin hacer nada para solventarlo. Lejos de ello Volkswagen demandó a los investigadores que lo descubrieron para intentar ocultar la investigación y que no se publicaran los resultados.

Esta semana la investigación publicada por Roel Verdult and Baris Ege de Radboud University in the Netherlands y Flavio Garcia de la University of Birmingham, U.K. fue presentada en la conferencia de seguridad en Washington, USENIX. Los autores detallan como el sistema de Criptografía y autenticación usado en el transponder de Megamos Crypto puede ser usado de forma maliciosa por hackers para el robo de vehículos. 30 minutos son más que suficientes para hacerse con un vehículo de lujo.

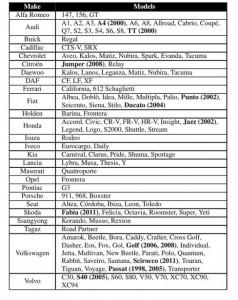

El sistema de inmovilización Megamos es uno de los más comunes usados por marcas como Volkswagem y otras marcas como Maserati, Audi, Porsche, Bentley … Es un defecto muy grave en la seguridad antirobo del coche y que no es fácilmente corregible y su posible solución será excepcionalmente cara. En este caso concreto los investigadores rompieron el sistema de seguridad de transponder de 96bits simplemente, escuchando en dos ocasiones la comunicación del transponder y de la llave. Esto redujo el posible ataque por fuerza bruta a tan solo 196.607 combinaciones lo que hace que en menos de media hora puedan hacerse con el acceso al coche.

Está claro que el ataque no es una tarea sencilla, marcas como Volkswagen producen una gran cantidad de vehículos, muchos de ellos de lujo, que son un plato apetitoso para ladrones de todo el mundo. No existe una solución rápida, todos los chips de las llaves y los transponders deben de ser reemplazados. Este proceso de producirse costará miles de millones.

El equipo de investigación llevó por primera vez sus conclusiones al fabricante del chip afectada en febrero de 2012 y luego a Volkswagen en mayo de 2013. Inmediatamente después el fabricante alemán presentó una demanda para bloquear la publicación del documento, argumentando que si se conoce la noticia sus vehículos sufren el riesgo de ser robados.

El Megamos Crypto no es el único inmovilizadoren haber sido hackeado de esta manera, productos más populares, incluyendo el transpondedor DST y KeeLoq han sido blanco de ingeniería inversa y atacados iagualmente por los investigadores de seguridad.

Fuente: http://www.bloomberg.com/news/articles/2015-08-14/vw-has-spent-two-years-trying-to-hide-a-big-security-flaw